FutureVuls's storyFutureVulsの物語

OSSの情熱から、エンタープライズの信頼へ

私たちFutureVulsチームは『サイバー攻撃の脅威から、社会の「安心」を技術で守り抜く』 ため、世界的に評価されているOSSの脆弱性スキャナ「Vuls」と商用版である「FutureVuls」を提供しています。

OSSの「Vuls」が公開される前から、現在に至るまで様々なストーリーをご紹介します。

01

01

技術を世界のために使いたい―

ネパールでの修行僧との出会い

弊社の神戸(かんべ)が旅先のネパールで世界平和を願い、60年以上も修行を続ける僧侶に出会ったことがきっかけで「Vuls」が生まれました。

神戸は当時、弊社のエンジニアとして100台以上あるサーバを監視するプロジェクトを担っていました。脆弱性管理の業務に疲れ切り、プロジェクト以外の業務に気を配ることができない状況だったと当時を振り返っています。

そんな中、ネパールへの旅行をきっかけに修行僧の信念の強さを見て『自分はなんて未熟な人間だろう』とショックを受けました。そして、世界のために何が貢献できるのかを考えをめぐらしたとき『自分はエンジニアだ。技術を世界のために使いたい』とひらめいたのです。

そこから数か月間、自宅にこもって開発を進めたのがOSSの「Vuls」でした。

- 2016年1月

02

02

GithubでOSSの「Vuls」を公開

GitHubに公開された「Vuls」はセキュリティ業界に大きな衝撃を与えました。

当時の脆弱性対応は、ニュースや注意喚起を待つ「受け身」の姿勢が主流でしたが、「Vuls」の登場により自社システムの脆弱性をエンジニア自らが「能動的」に、そして「圧倒的な精度」で把握することが可能となりました。

公開後、「Vuls」は口コミで多くの方へ拡散され、立ち上げたSlackコミュニティでは日本人のみでなく、海外からも多くの議論が行われるようになりました。

- 2016年4月

03

03

Vuls祭りの開催と

オープンなユーザー交流

思いがけない拡散と好反応をきっかけに2016年9月、第一回Vuls祭りを開催しました。参加者はトータル100名を超え、JPCERT/CC様も参加して「Vuls」をどのように活用するか、という議論が活発に行われたイベントとなりました。

また、2016年10月1日には3,000万を超えるプロジェクトの中で「GitHub Trending」で第1位を獲得し、より注目度を集めています。

以降、活発にユーザーとの交流を重ねて頻繁に アップデートを行っています。この頃には、OSのパッケージだけでなくアプリケーションライブラリの検査や、多様な脆弱性情報を取得できるようになりました。

- 2016年9月~

04

04

グローバルでも認められ

国際イベントに参加

Githubで公開された「Vuls」は、度重なるアップデートやユーザー交流を行い、グローバルに広まりました。

2017年はHITCON Pacific 2017(台湾) と、Open Source Summit 2017 North America(ロサンゼルス)の2つの大規模な国際カンファレンスに招待・登壇を行っています。

- 2017年8月~

05

05

商用版の「FutureVuls」提供開始

OSSの「Vuls」が普及する一方、私たちは新たな課題に直面しました。それは「見つかりすぎる脆弱性をどのように管理するか」という運用の壁です。

脆弱性を検知したあと、数千台規模のサーバーにおける「誰が」「いつまでに」「どの状態で」対応するのかというタスク管理は、OSSの範疇を超えていました。

そこで誕生したのが、商用版の「FutureVuls」です。

「FutureVuls」は「Vuls」で搭載している脆弱性スキャン機能に加え、脆弱性管理に関するプロセスの自動化やリアルタイム監視、タスク管理機能などを実装し、2018年1月15日に提供をスタートしました。

また、この頃は「Vuls」の多くの導入実績から脆弱性スキャンの対象も広がり、GitHub Security Alerts連携のスキャン、WordPressスキャン、そして独自のポートスキャン機能も搭載しています。

- 2018年1月~

06

06

SSVCによる自動トリアージ機能の搭載

2020年から「FutureVuls」をご活用いただいていた、株式会社マイナビ様をきっかけにSSVC(Stakeholder-Specific Vulnerability Categorization)による自動トリアージ機能を実装しました。

マイナビ様は数十種類のサービスを展開している中で数百種類以上のシステムが稼働しています。

大規模かつ限られたリソースで脆弱性管理をより効率的に行う必要があり、ビジネスインパクトに基づいたSSVC搭載の提案から議論をスタートしました。

その後、 マイナビ様との試行錯誤を重ねてSSVCの実装を行うことができました。実装後、マイナビ様への環境に提供を行い脆弱性検知後の対応判断が大幅に自動化されたことで、全社で導入をいただいています。

また、2022年11月にはBlack Hat Middle East and Africa(中東)にも参加しています。

- 2022年9月~

07

07

製品のSBOM・脆弱性管理に特化した

PSIRTプランの提供開始

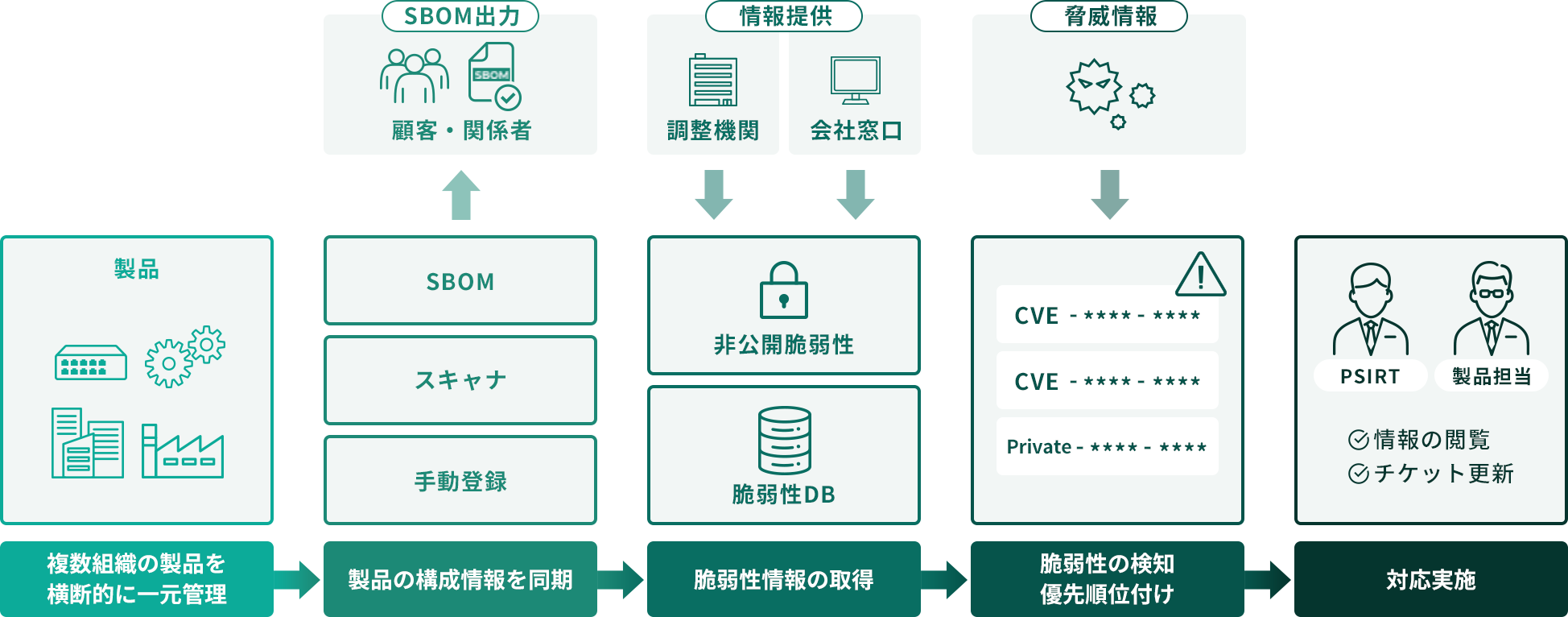

エンタープライズの法人向けに「FutureVuls」を提案していた際、株式会社東芝様との出会いから「FutureVuls」のPSIRTプランが生まれました。

製品を利用するユーザー企業は「公開済みの脆弱性情報」を管理する必要がある一方、東芝様のような製品を提供するメーカー企業は製品リリース後も脆弱性を修正するため「非公開の脆弱性情報」も管理する必要があります。

PSIRTプランでは、公開されている脆弱性情報だけでなく、開発過程で発生した製品独自の脆弱性情報の追加も可能となり一元管理を実現しました。

それに加えて、自社製品のソフトウェアや製品単位での構成情報の登録も可能となり、必要に応じてSBOMとして提供することも可能となりました。

- 2024年11月~

08

08

脆弱性管理から領域拡大へ―

ソフトウェアサプライチェーン管理

OSS内に潜むEOLの管理機能を大幅にアップデートし、ソフトウェアサプライチェーンリスクの可視化と一元管理が可能となりました。

国内企業が利用し本番稼働しているOSSを分析したところ、約50%がリスクに晒されていることが判明しました。インシデントのリスクのみだけでなく、EU CRA(サイバーレジリエンス法)や金融庁のガイドラインなどの法規制の強化も鑑みて、迅速にEOL検知の機能をリリースしています。

OSSに潜むEOLの分析と検知機能を実装した取り組みから、脆弱性管理のトップカンファレンス「VulnCon 2026」への登壇が決定し世界的に評価されることとなりました。

- 2026年1月~

\手動管理や閉域網で脆弱性管理を行っている方へ/

無料まずは資料請求(PDF)\他社の脆弱性管理は進んでいるの?/

大企業の実態調査レポート(PDF)- FutureVulsとは

- FutureVulsの物語